Ist dein DKIM

korrekt konfiguriert?

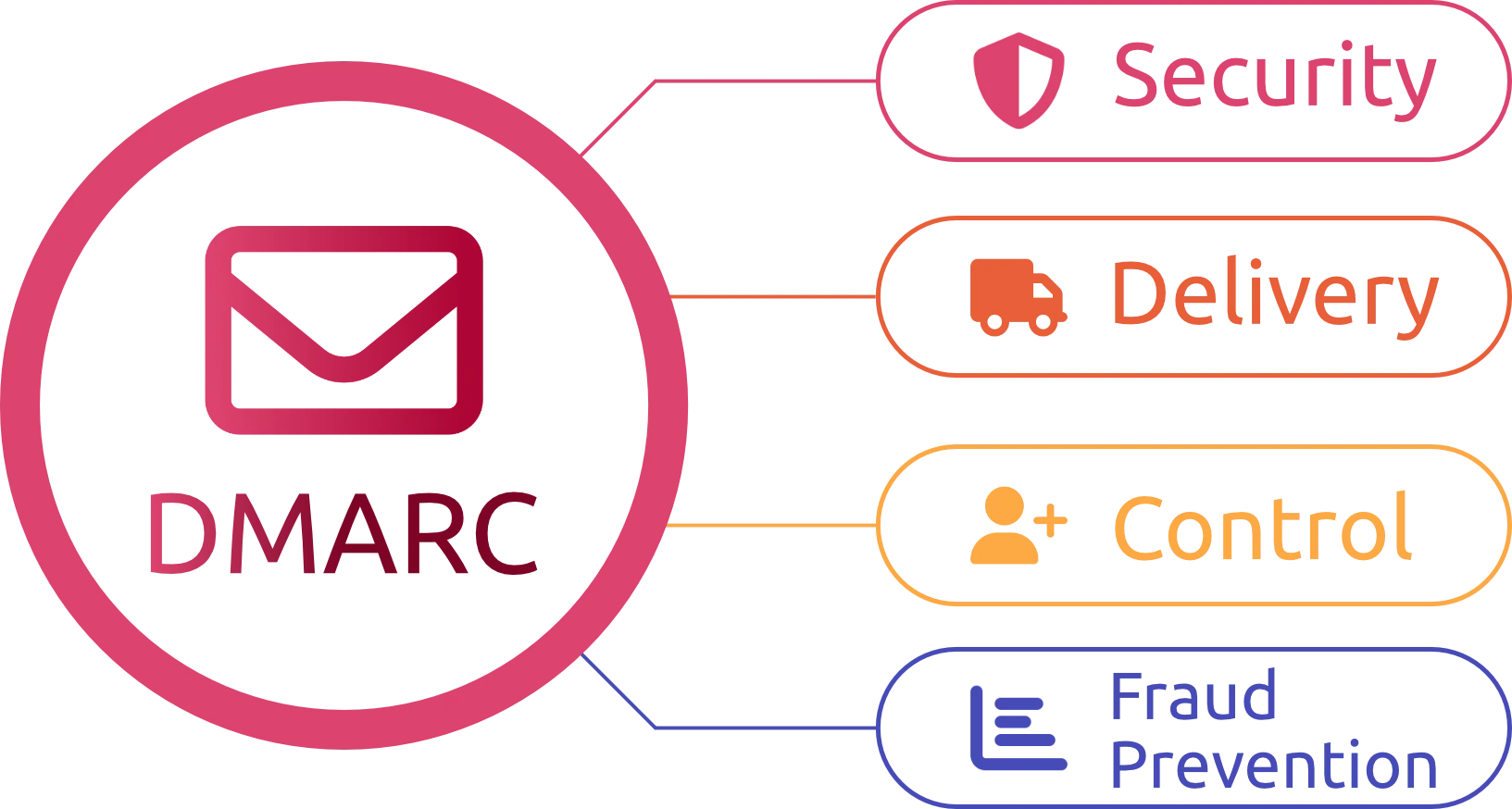

Prüfe DKIM-Schlüssel und Signaturen in Sekunden. Verifiziere Selector, Schlüssellänge und TXT-Records, um Spoofing und Zustellprobleme zu vermeiden.

Gib deine Domain und optional einen Selector ein, um dein DKIM-Setup zu validieren.